Si quieres ver hacia dónde va la IA empresarial, no mires ChatGPT. Mira OpenClaw.

ChatGPT es lo que ya conoces: una ventana de chat que responde muy bien. OpenClaw es otra cosa. Un asistente que vive en tu ordenador, que habla por los canales que ya usas (WhatsApp, Telegram, Slack), que tiene herramientas reales para actuar en tu sistema, que puede despertarse solo para hacer trabajo programado y que puede tener identidad propia para actuar "en nombre de" una persona dentro de una empresa. La diferencia no es cosmética. Es de categoría.

Este artículo va de eso. Qué es OpenClaw, en qué punto está realmente, dónde tiene sentido hoy y dónde no, y por qué vale la pena conocerlo aunque no acabes instalándolo.

Mi postura, sin rodeos

Hoy, en Nexe Labs, no recomendaría OpenClaw como capa estándar de agente autónomo para una pyme. El sistema es potente, pero todavía es demasiado vivo, tiene demasiada superficie de configuración y demasiado riesgo de hacer una promesa comercial que dependa de un proyecto en consolidación.

Dicho esto, ignorarlo sería un error. OpenClaw es la mejor ventana disponible hacia cómo serán los agentes empresariales que sí usaremos dentro de un año o dos. Quien aprenda ahora a operar con cautela en este mundo, llegará más preparado cuando la categoría madure.

Qué es OpenClaw, de verdad

OpenClaw es un agente personal de IA de código abierto, licencia MIT, que se ejecuta en tus propios dispositivos. El creador es Peter Steinberger, el desarrollador austriaco fundador de PSPDFKit. El proyecto arrancó en noviembre de 2025 (originalmente se llamaba Clawdbot, en referencia a Claude de Anthropic; tras una queja de marca, se renombró a Moltbot y finalmente a OpenClaw). En el repositorio oficial supera las 372.000 estrellas en GitHub, una cifra desproporcionada para un proyecto de pocos meses.

Tres piezas lo hacen distinto de un chatbot tradicional:

- Una Gateway local que se ejecuta en tu equipo y hace de centralita: recibe mensajes de los canales conectados, los pasa al modelo, y orquesta la ejecución de herramientas.

- Herramientas reales: navegador controlado, lectura y escritura de archivos, ejecución de comandos, acceso a calendario y correo, skills personalizables.

- Autonomía programada: órdenes permanentes y tareas tipo cron. El agente puede despertarse a una hora, hacer trabajo, entregar el resultado a un canal y volver a dormir.

Encima, el proyecto plantea una arquitectura de delegado: el agente puede tener identidad propia (correo, nombre visible, calendario) y actuar en nombre de una persona con permisos explícitos, sin suplantarla. La documentación lo describe en tres niveles:

- Lectura y borrador (el agente prepara, el humano envía).

- Envío en nombre de (el agente actúa con identidad propia, pero con autoridad delegada).

- Proactividad programada (el agente actúa por iniciativa según órdenes permanentes).

Este marco es útil más allá de OpenClaw, porque es exactamente el patrón hacia donde va toda la categoría de agentes empresariales.

Dónde está hoy

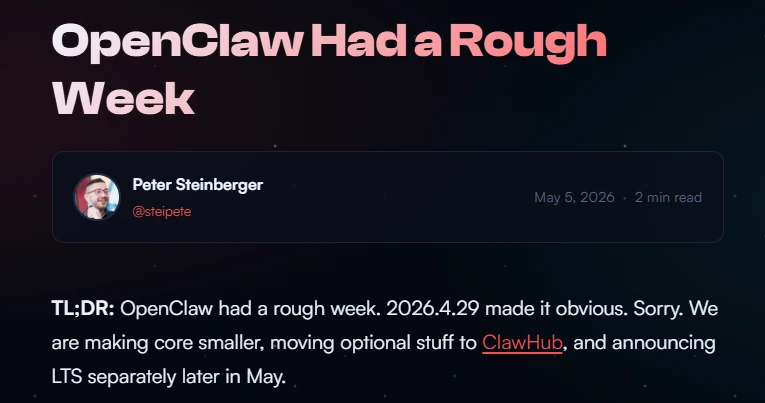

En mayo de 2026, OpenClaw es un proyecto vivo y con una cadencia de cambios muy alta: hay versiones estables, beta y dev, con prereleases saliendo cada pocos días. Esto es bueno para la innovación y malo para la previsibilidad operativa.

El propio Steinberger ha admitido públicamente que el proyecto ha pasado por semanas complicadas con problemas de estabilidad, gateways lentas e instalaciones que entran en bucle. La respuesta del equipo va en la dirección correcta: núcleo más pequeño, funcionalidades opcionales fuera del core, y un modelo con soporte a largo plazo (LTS) separado de los cambios rápidos. Pero aún no está.

El 14 de febrero de 2026, Steinberger se incorporó a OpenAI, y el proyecto pasa a una fundación independiente con soporte técnico y financiero de OpenAI. El paralelo que se usa es Chromium/Chrome: código abierto y comunitario por debajo, productos comerciales encima. La lectura empresarial de este movimiento es que OpenAI ha visto que esta es la forma del agente personal que llegará a todo el mundo, y ha preferido apoyar al proyecto que competir desde cero.

Para qué sirve hoy

OpenClaw funciona bien cuando se dan cuatro condiciones a la vez: trabajo repetitivo, canales claros, perímetro técnico acotado y consecuencias limitadas si algo falla.

Casos donde encaja:

- Triaje interno de correo: el agente lee la bandeja, clasifica por prioridad y prepara borradores de respuesta.

- Resúmenes de reuniones e hilos: especialmente útil para equipos que viven en Slack/Discord/Telegram y necesitan un resumen operativo al final del día.

- Briefs diarios: agenda, recordatorios, pendientes, alertas internas.

- Monitoreo: revisar logs, sistemas internos, métricas y avisar cuando algo se salga de lo normal.

- Recogida de información: prospección básica, scraping controlado, primer paso de cualificación de leads.

Casos donde no entraría hoy:

- Pagos, aprobaciones, operaciones con impacto financiero.

- Operaciones de RR.HH. con datos sensibles.

- Atención al cliente pública con capacidad de ejecutar acciones hacia fuera.

- Cualquier proceso donde la trazabilidad, la segregación de funciones y el determinismo sean requisitos duros.

La regla práctica: si una persona normal se incomodaría con que un agente tome esa decisión sin supervisión, todavía es pronto para meter OpenClaw.

Los riesgos reales

1. Prompt injection. El más conocido y aún sin solución completa. Un agente con herramientas puede ser manipulado por texto inyectado en correos, enlaces, archivos o mensajes. A más autonomía, más radio de daño. La propia documentación de OpenClaw insiste en diseñar asumiendo que el modelo puede ser manipulado. OWASP la sigue listando como riesgo principal en aplicaciones con LLM.

2. Configuración con autoridad excesiva. Por defecto, la sesión principal puede tener acceso amplio al sistema. Exponer la Gateway a internet es peligroso. Compartirla entre múltiples operadores poco fiables es peor. La documentación recomienda explícitamente un usuario por máquina y una Gateway por frontera de confianza. OpenClaw es mala idea como servicio multi-tenant improvisado.

3. Skills y cadena de suministro. Los skills de terceros deben tratarse como código no fiable. El proyecto ha trabajado esta pieza (escaneos automáticos, bloqueo por defecto ante hallazgos graves), pero una skill aparentemente limpia puede empujar al agente hacia comportamientos inseguros solo a través del lenguaje.

4. El agente dice que ha acabado... y no. El riesgo del que menos se habla y quizá el más incómodo. Un agente puede informar que ha completado una tarea cuando el estado real del sistema dice lo contrario. Esto no invalida la categoría. Sí explica por qué vender "autonomía total" hoy es irresponsable.

5. Vulnerabilidades reales. Durante 2026 se han publicado advisories y CVEs en el proyecto. Es el precio lógico de la combinación superficie de ataque + ritmo de cambio + autonomía + popularidad. Hay que mantenerse actualizado y monitorizar los canales oficiales antes de cualquier despliegue.

Qué mirar específicamente en Andorra

Si OpenClaw toca datos personales (clientes, empleados, calendarios, buzones, documentos), ya no es "probar una IA". Es tratamiento de datos.

La APDA recuerda que la LQPD está vigente desde 2022 y establece obligaciones específicas para los responsables de tratamiento, incluyendo la designación de un Delegado de Protección de Datos cuando hay datos sensibles o tratamientos con riesgo para los derechos de las personas. En paralelo, Andorra Digital sitúa gobernanza de datos y seguridad en el centro de la estrategia nacional.

Para una empresa andorrana, esto se traduce en una lista corta de imprescindibles antes de plantearse cualquier agente autónomo:

- Saber qué datos toca el agente y si entran en la categoría de sensibles.

- Tener registro de actividades de tratamiento actualizado.

- Identificar si el tratamiento requiere evaluación de impacto (DPIA).

- Confirmar si hace falta DPD designado.

- Documentar la base jurídica de cada tratamiento.

No es papeleo decorativo. Es lo que separa un piloto técnico prudente de un problema sancionable.

Cuándo sí tendría sentido, con cautela

Si un cliente me pide hoy un piloto con OpenClaw, la conversación va por aquí:

- Un sistema separado para cada empresa. No se comparte con ningún otro cliente.

- Solo entran las personas y canales que aprobemos previamente. Nada abierto al mundo.

- El agente tiene nombre y correo propios. No se hace pasar por ningún empleado real.

- El agente solo tiene las herramientas mínimas para hacer su trabajo concreto. Si no necesita navegar por internet, no navega. Si no necesita enviar correos, no los envía.

- Cualquier funcionalidad externa que se añada, la revisamos nosotros antes de instalarla. No descargamos cosas y las usamos directamente.

- Toda acción con consecuencias queda registrada y puede pedir aprobación humana antes de ejecutarse.

- Empezamos pequeño, medimos si aporta valor real, y solo entonces planteamos ampliar. Sin prisa.

Nada de esto es sobreingeniería. Es el mínimo razonable para un sistema que puede hacer mucho trabajo, pero también mucho destrozo si se deja libremente.

El patrón importa más que el producto

OpenClaw probablemente no será la herramienta que dentro de tres años use tu pyme. Pero los patrones que demuestra (identidad propia para el agente, autonomía programada con guardrails, herramientas reales, delegación con permisos explícitos) sí estarán en todas las herramientas que lleguen después.

Por eso vale la pena conocerlo aunque no lo despliegues. La gente que entienda estas piezas en 2026 irá tres pasos por delante en 2028.

En Nexe Labs, mientras tanto, no vendemos autonomía porque sí. La planteamos cuando el perímetro es lo bastante controlable como para no convertir una demo espectacular en un problema de seguridad.